VPC Flow Logs란?

VPC의 네트워크 인터페이스에서 전송되고 수신되는 IP 트래픽에 대한 정보를 수집할 수 있는 기능

Flow Logs 데이터가 게시될 수 있는 위치는 다음과 같습니다.

- Amazon CloudWatch Logs

- Amazon S3

- Amazon Data Firehose

Flow Logs를 생성하면 구성한 로그 그룹, 버킷 또는 전송 스트림의 흐름 로그 레코드를 검색하고 볼 수 있습니다

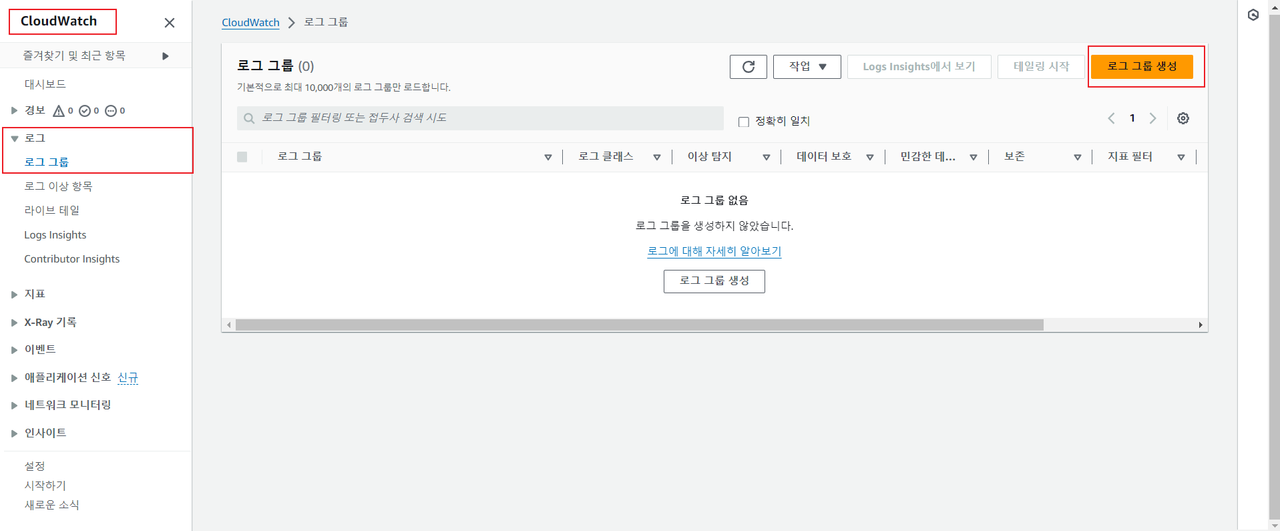

1.CloudWatch 로그 생성

CloudWatch 서비스를 사용하여 “NDSlogs” 라는 CloudWatch 로그 그룹을 생성합니다.

- 상단의 서비스 메뉴 로 이동하여 관리 및 거버넌스 아래에서 CloudWatch를 선택합니다 .

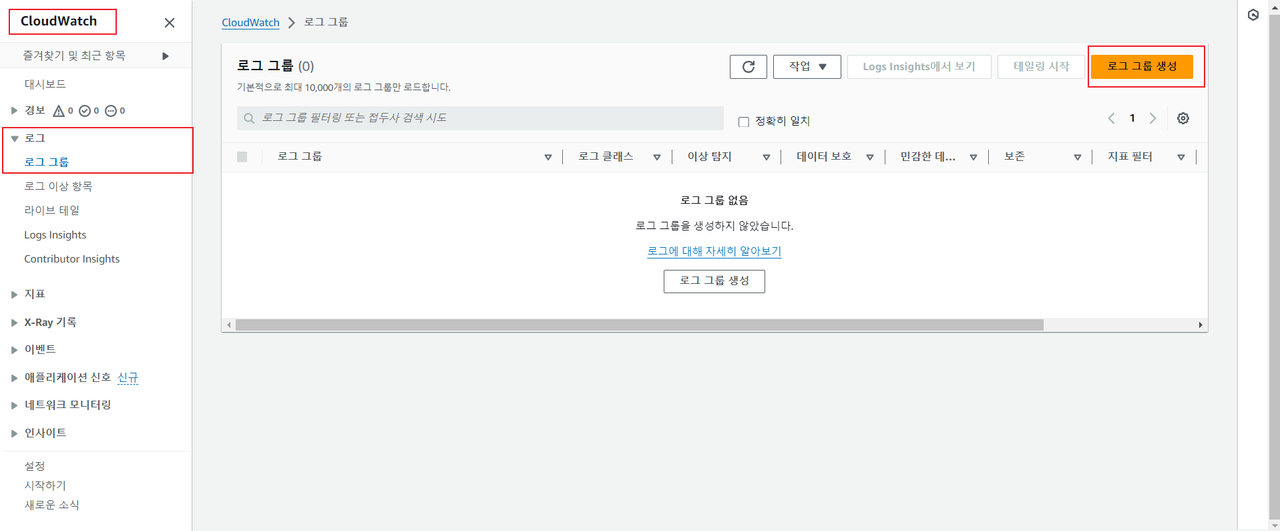

- 왼쪽 패널의 로그 아래에서 로그 그룹을 클릭하고 로그 그룹 생성을 클릭합니다.

- 로그 그룹 이름: NDSlogs를 입력하고 생성 버튼을 클릭합니다 .

- 로그 그룹 생성이 완료되었습니다.

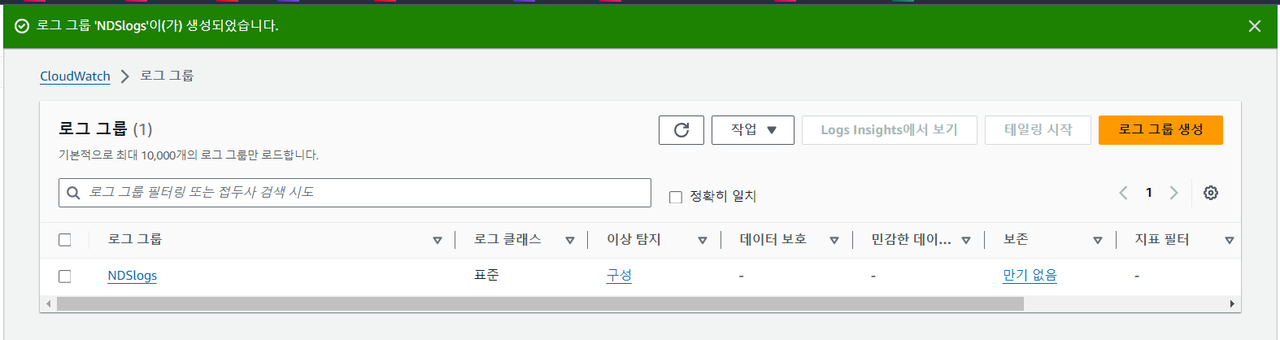

VPC 생성

상단의 서비스 메뉴로 이동하여 네트워킹 및 콘텐츠 전달 아래에서 VPC를 선택합니다.

- 왼쪽 패널에서 VPC를 클릭한 다음 VPC 생성을 클릭합니다.

- VPC만을 선택하세요 .

- 이름 태그인 NDSvpc를 입력 하고 IPv4 CIDR 블록: 10.0.0.0/16 을 입력합니다 . 다른 옵션은 기본값으로 두고 만들기 버튼을 클릭합니다.

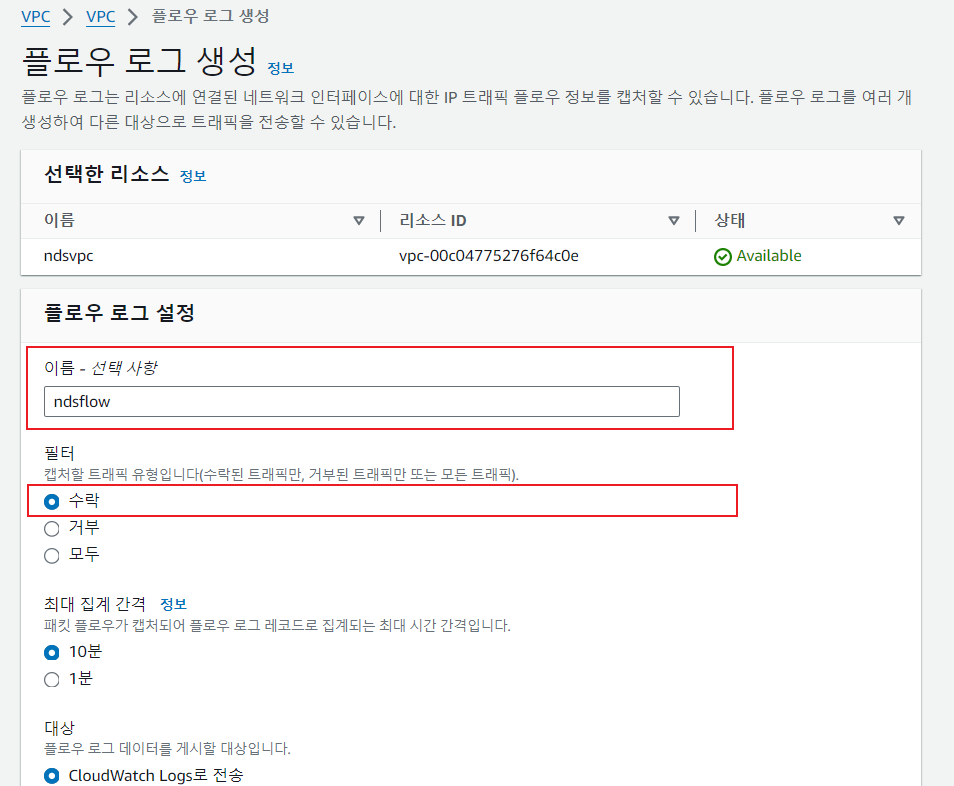

VPC 흐름 로그 생성

AWS Management Console을 사용하여 VPC에 대한 VPC 흐름 로그를 생성합니다.

- ndsvpc 내부에서 아래로 스크롤하여 흐름 로그 탭을 클릭하고 흐름 로그 생성 버튼을 클릭합니다 .

- 흐름 로그 설정에서: 이름: ndsflow

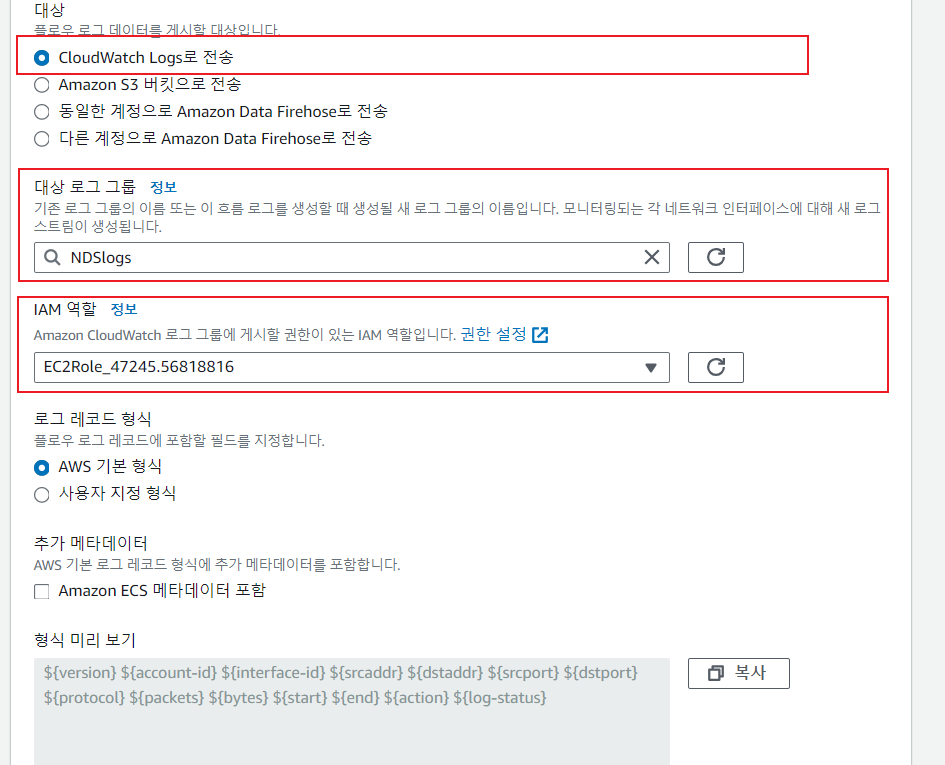

- 수락 으로 “필터”를 선택 하고 CloudWatch Logs로 보내기 로 “대상”을 선택합니다 . 위에서 생성된 CloudWatch Logs ” ndslogs “를 선택합니다.

- IAM 역할은 기존에 생성해둔 ” EC2policy_47245.56818816 “을 선택하고 나머지는 기본값으로 둡니다.

- 흐름 로그 만들기를 클릭합니다 . 기존에 생성한 EC2policy_47245.56818816의 role은 아래와 같습니다.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"logs:CreateLogGroup",

"logs:CreateLogStream",

"logs:DescribeLogGroups",

"logs:DescribeLogStreams",

"logs:PutLogEvents"

],

"Effect": "Allow",

"Resource": "*"

}

]

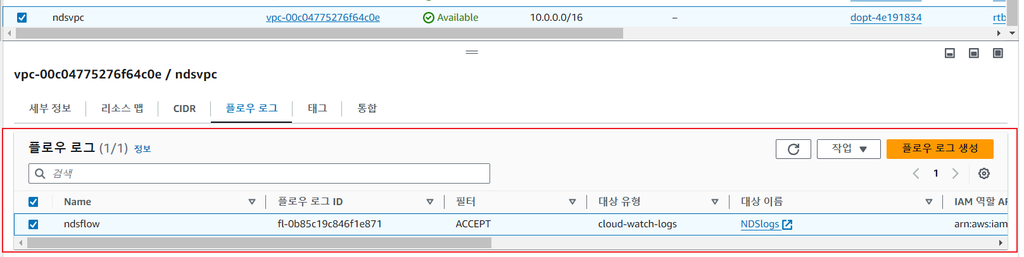

}- 흐름 로그가 생성되면 아래로 스크롤하여 흐름 로그를 클릭합니다.

아래와 같이 VPC 흐름 로그를 성공적으로 생성했습니다.

Flow Logs 생성 후 약 15분 뒤부터 CloudWatch에 Logs가 쌓이기 시작합니다.

쌓이는 흐름 로그 레코드는 아래의 공식 문서를 참고하여 확인할수 있습니다.

흐름 로그 레코드 – Amazon Virtual Private Cloud

이번 시간엔 VPC Flow Logs를 생성하는 방법에 대해 다뤄보았습니다.

AWS VPC 흐름 로그는 네트워크 모니터링 및 보안 분석 뿐만 아니라

Amazon Virtual Private Cloud(VPC) 환경의 문제 해결 및 성능 분석에도 사용할 수 있습니다.

![Read more about the article [AWS Summit Korea 2025] 오픈소스로 점검하는 AWS 인프라 보안: 자동화로 시작하는 클라우드 보안 혁신](https://tech.cloud.nongshim.co.kr/wp-content/uploads/image-421.png)